輕型車用空冷式質子交換膜燃料電池的開發

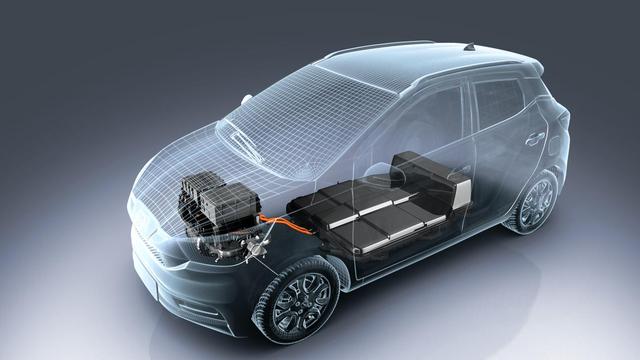

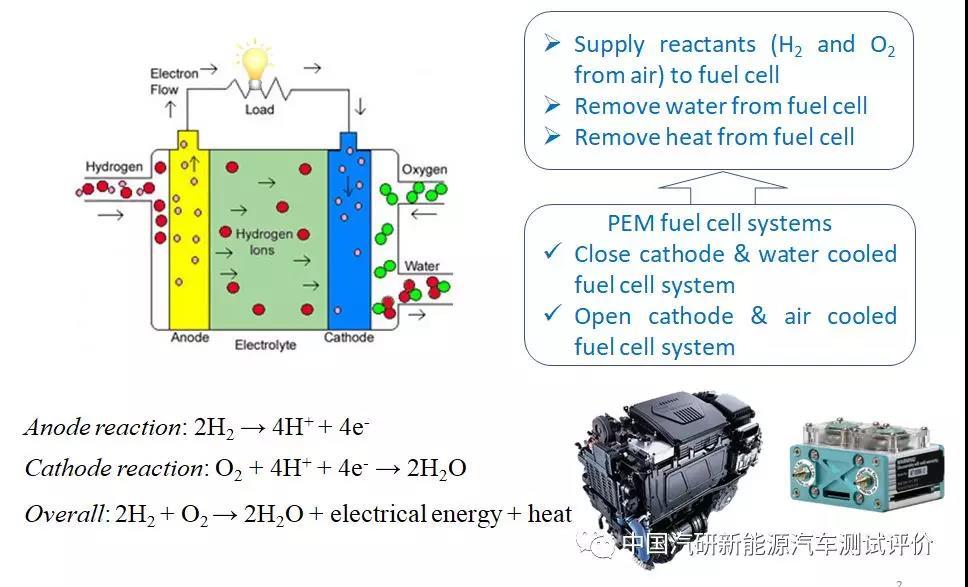

隨著全球對清潔能源需求的日益增長,燃料電池技術作為替代傳統內燃機的重要方案,正受到廣泛關注。其中,輕型車用空冷式質子交換膜燃料電池因其結構簡單、成本較低、維護方便等優勢,成為研究和開發的熱點。本文將圍繞電池開發的關鍵環節,包括材料選擇、系統設計、性能優化及產業化挑戰,展開詳細探討。

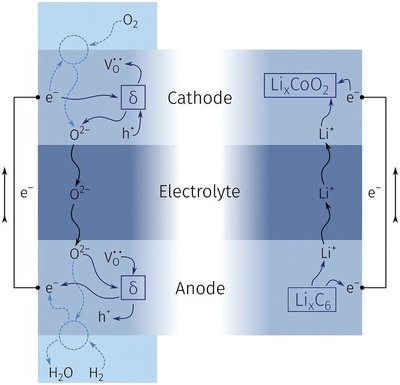

在材料開發方面,質子交換膜、催化劑和氣體擴散層是核心組成部分。質子交換膜需具備高質子傳導率和良好的化學穩定性,目前全氟磺酸膜仍是主流選擇,但研究人員正致力于開發低成本、高耐久性的替代材料。催化劑方面,鉑基材料因其高活性被廣泛使用,但成本高和資源稀缺推動了低鉑或非鉑催化劑的研究。氣體擴散層則需優化其孔隙結構和疏水性,以提升反應氣體分布和水管理能力。

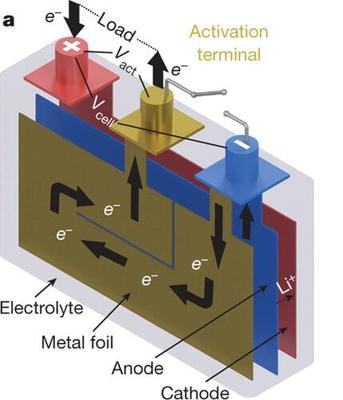

系統設計是電池開發中的另一關鍵環節。空冷式設計簡化了熱管理和水管理,通過自然對流或強制風冷實現散熱,避免了復雜的水冷系統,從而降低了整體重量和成本。設計時需綜合考慮電池堆的緊湊性、流場板的結構以及空氣供應系統,確保氧氣高效傳輸和熱量均勻分布。例如,采用蛇形或平行流場設計可以提高反應氣體利用率,而輕量化材料如復合金屬或石墨的應用則有助于減輕系統重量。

性能優化涉及提高電池的功率密度、效率和耐久性。通過仿真模擬和實驗測試,優化操作參數如溫度、濕度和氣體流量,可以顯著提升電池性能。例如,在低溫啟動條件下,需開發快速預熱策略以防止膜脫水;而在高負載運行時,則要防止催化劑中毒和膜降解。集成控制系統對于實時監測和調節電池狀態至關重要,可延長其使用壽命。

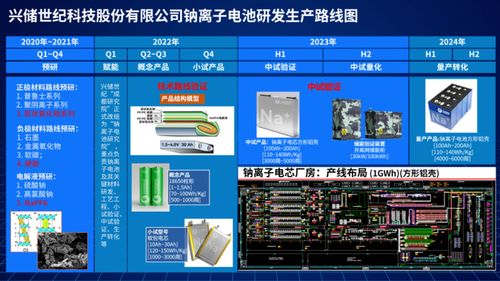

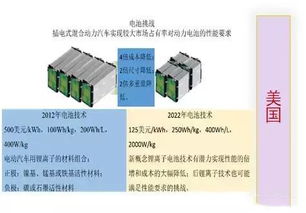

盡管空冷式質子交換膜燃料電池在輕型車應用中前景廣闊,但仍面臨產業化挑戰。成本控制是關鍵,需通過規模化生產和材料創新來降低制造成本。同時,耐久性和可靠性問題需進一步解決,例如在惡劣環境下的長期運行測試。政策支持和產業鏈協同也將推動其商業化進程。未來,隨著技術進步和市場需求增長,這種電池有望在城市交通、物流車輛等領域實現廣泛應用,為低碳出行貢獻力量。

輕型車用空冷式質子交換膜燃料電池的開發是一個多學科交叉的領域,涉及材料科學、工程設計和系統集成。通過持續創新和合作,我們有望克服現有瓶頸,推動這一清潔能源技術走向成熟,助力可持續交通的發展。

如若轉載,請注明出處:http://www.i3s2ro.com/product/29.html

更新時間:2026-03-24 06:42:14